로컬에서 AI 모델을 실행하는 방법과 보안 꿀팁

최근 AI 기술의 발전으로 인해 DeepSeek R1과 같은 대형 AI 모델을 로컬(내 컴퓨터)에서 실행할 수 있게 되었습니다. 이는 클라우드 기반 AI 서비스와 달리 데이터 보안과 개인정보 보호 측면에서 큰 장점을 제공합니다. 하지만, 로컬에서 AI 모델을 실행할 때 보안과 안전성에 대한 의문이 생길 수 있습니다. 이 글에서는 로컬에서 AI 모델을 실행하는 방법과 이를 안전하게 사용하는 꿀팁을 소개합니다.

1. 로컬에서 AI 모델을 실행하는 이유

1) 데이터 보안

- 클라우드 기반 AI 서비스(예: ChatGPT)는 사용자의 데이터를 서버에 저장합니다. 이는 데이터 유출의 위험을 증가시킵니다.

- 로컬에서 AI 모델을 실행하면 데이터가 외부로 전송되지 않아 보안이 강화됩니다.

2) 개인정보 보호

- 클라우드 서비스는 사용자의 입력 데이터를 수집하고 분석할 수 있습니다. 로컬 실행은 이러한 문제를 해결합니다.

- 특히, 중국과 같은 국가의 서버를 사용하는 경우, 해당 국가의 데이터 법률에 따라 개인정보가 노출될 수 있습니다.

3) 오프라인 사용 가능

- 인터넷 연결 없이도 AI 모델을 사용할 수 있어 편리합니다.

2. 로컬에서 AI 모델 실행하기

로컬에서 AI 모델을 실행하는 방법은 매우 간단합니다. 아래는 두 가지 주요 방법을 소개합니다.

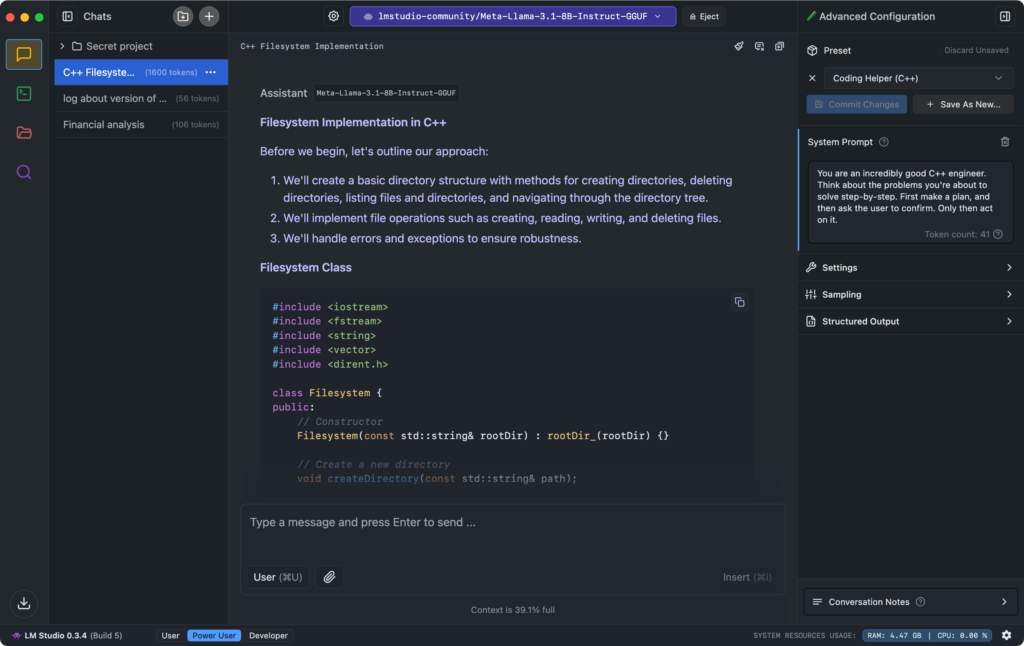

1) LM Studio

- LM Studio는 GUI(그래픽 사용자 인터페이스)를 제공하여 초보자도 쉽게 AI 모델을 실행할 수 있습니다.

- 설치 방법:

- LM Studio 공식 웹사이트에서 설치 파일을 다운로드합니다.

- 프로그램을 실행하고 원하는 AI 모델(예: DeepSeek R1)을 선택합니다.

- 모델을 다운로드하고 실행합니다.

- 장점: 사용이 간편하며, 다양한 모델을 지원합니다.

2) Ollama

- Ollama는 CLI(명령줄 인터페이스) 기반으로, 더 많은 사용자 정의 옵션을 제공합니다.

- 설치 방법:

- Ollama 공식 웹사이트에서 설치 파일을 다운로드합니다.

- 터미널에서

ollama run <모델 이름>명령어를 입력하여 모델을 실행합니다.

- 장점: 고급 사용자에게 적합하며, Docker와 같은 컨테이너 기술과 연동이 가능합니다.

3. 로컬 AI 모델 실행의 보안 검증

로컬에서 AI 모델을 실행할 때, 모델이 인터넷에 접속하거나 파일 시스템에 접근하지 않는지 확인하는 것이 중요합니다. 아래는 보안을 검증하는 방법입니다.

1) 네트워크 모니터링

- PowerShell 또는 터미널을 사용하여 AI 모델이 외부로 데이터를 전송하지 않는지 확인합니다.

- 예:

netstat명령어를 사용하여 네트워크 연결 상태를 모니터링합니다.

2) Docker를 통한 격리

- Docker 컨테이너를 사용하여 AI 모델을 실행하면, 모델이 호스트 시스템에 접근하는 것을 제한할 수 있습니다.

- Docker 설정 예시:

bash docker run --gpus all -v ollama:/root/.ollama -p 11434:11434 --privileged=false --cap-add=IPC_LOCK --read-only ollama/ollama - 장점: 파일 시스템 접근 제한, 네트워크 격리, 리소스 제한 등을 통해 보안을 강화할 수 있습니다.

4. 로컬 AI 모델 실행의 한계

1) 하드웨어 요구 사항

- 대형 모델(예: DeepSeek R1 671B)을 실행하려면 고성능 GPU와 충분한 메모리가 필요합니다.

- 일반적인 노트북이나 데스크톱에서는 소형 모델(예: 1.5B)만 실행할 수 있습니다.

2) 성능 차이

- 클라우드 기반 AI 서비스는 대규모 컴퓨팅 자원을 활용하므로, 로컬 실행보다 빠르고 정확합니다.

5. 결론

로컬에서 AI 모델을 실행하는 것은 데이터 보안과 개인정보 보호 측면에서 큰 장점을 제공합니다. LM Studio나 Ollama를 사용하면 누구나 쉽게 로컬에서 AI 모델을 실행할 수 있으며, Docker를 통해 보안을 더욱 강화할 수 있습니다. 하지만, 하드웨어 요구 사항과 성능 차이를 고려하여 적절한 모델을 선택하는 것이 중요합니다.